青海数据堡垒机

堡垒机是一种集身份认证、权限控制、操作审计于一体的安全设备,它部署在网络的关键区域,对运维人员的操作行为进行严格管控,确保网络环境的安全可控。堡垒机通过对运维操作的记录和分析,能够及时发现潜在的安全风险,为企业的网络安全提供有力保障。开源是堡垒机的一大优势,开源意味着堡垒机的源代码是公开的,用户可以自由获取、使用和修改。这为企业提供了更多的选择和灵活性,可以根据自身的需求进行定制开发,满足特定的安全需求。同时,开源也促进了堡垒机技术的不断创新和发展,使得堡垒机的功能不断完善,性能不断提升。通过堡垒机,企业能够实现对运维人员的统一管理,提高工作效率和安全性。青海数据堡垒机

堡垒机是一种专门用于提供远程访问控制和监管的网络安全设备,它位于企业内部网络与外部网络之间,对所有进出的远程访问行为进行严格的控制和记录。堡垒机的关键功能包括用户身份认证、访问控制、操作监控、日志记录等,它有效地将企业的运维管理与安全防护紧密结合起来。在运维过程中,事前授权是确保安全的第1步。堡垒机通过强大的用户身份认证机制,确保只有经过授权的用户才能访问内部资源。这通常包括用户名和密码验证、多因素认证、证书认证等方式。此外,堡垒机还能够实现细粒度的权限管理,为不同的用户分配不同的访问权限,确保用户只能访问其被授权的资源,从而有效地防止未授权访问和权限滥用。哈尔滨防火墙堡垒机堡垒机具备对SQL Server数据库的管控能力,帮助用户更好地进行数据库维护和操作。

堡垒机是一种网络安全设备,用于集中管理对内部网络资源的访问,它通常部署在网络的边缘,作为内外网之间的一个安全屏障。堡垒机通过以下功能增强了网络的安全性:1、账号集中管理:堡垒机提供统一的用户账号管理界面,可以创建、修改和删除用户账号,并控制这些账号对内部资源的访问权限。2、访问控制:堡垒机通过设定访问策略,控制用户对内部资源的访问行为。这包括访问时间、访问频率、访问方式等。3、审计功能:堡垒机记录所有用户的访问行为,包括登录、操作、退出等,并提供详细的审计日志,方便管理员进行事后分析和追溯。

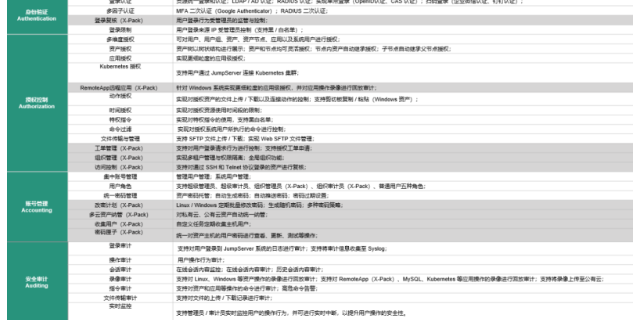

堡垒机符合身份验证、授权控制、账号管理和安全审计的4A规范,这是企业网络安全的基本要求。身份验证能够确保只有经过授权的用户才能够访问敏感资源,授权控制能够限制用户对资源的操作权限,账号管理能够对用户进行有效的管理和监控,安全审计能够记录和分析用户的操作行为。堡垒机作为一种专门用于管理和控制用户访问的设备,能够提供这些功能,并帮助企业满足4A规范的要求。堡垒机对企业网络安全的重要性不言而喻,它能够帮助企业建立起一道坚实的防线,防止未经授权的用户访问敏感资源,减少内部威胁的风险。同时,堡垒机的安全审计功能能够记录和分析用户的操作行为,及时发现和应对潜在的安全威胁。这些优势使得堡垒机成为企业网络安全的重要组成部分。堡垒机采用分布式架构,可以实现高可用性和负载均衡,确保系统的稳定性和可靠性。

堡垒机采用分布式架构,具有良好的可扩展性和高可用性,通过分布式部署,堡垒机可以实现跨地域、跨网络的统一运维管理,满足企业不同业务场景的需求。同时,分布式架构还能有效分担系统负载,提高系统的响应速度和稳定性。随着云计算技术的广泛应用,企业往往需要在多个云平台上进行业务部署和管理。堡垒机具备多云支持能力,可以实现对不同云平台资源的统一管理和安全访问。这为企业提供了更加灵活、便捷的运维管理方案,降低了跨云管理的复杂度和成本。堡垒机严格遵循身份验证、授权控制、账号管理、安全审计的4A规范,确保运维过程的安全可控。堡垒机支持多种运维协议,如SSH,满足企业多样化的运维需求。青海数据堡垒机

堡垒机支持多种认证方式,包括密码、密钥等,满足不同用户的安全需求。青海数据堡垒机

堡垒机可以提供强大的身份认证和访问控制功能,通过堡垒机,企业可以实现多因素身份认证,例如使用密码、令牌、指纹等多种认证方式,提高用户身份验证的安全性。同时,堡垒机还可以对用户的访问进行细粒度的控制,例如限制用户的访问时间、访问来源等。这样可以有效防止恶意用户对数据库进行攻击和非法访问。堡垒机还可以提供统一的管理界面和操作平台。通过堡垒机,管理员可以集中管理和监控所有的数据库访问,而无需分别登录每个数据库进行管理。这样可以提高管理效率,减少管理成本。同时,堡垒机还可以提供报表和统计功能,帮助管理员了解数据库的使用情况和安全状况,及时进行调整和优化。青海数据堡垒机

上一篇: 福州物联网防火墙

下一篇: 互联网上网行为管理设计