威胁类型

运行环境监测是移动安全管理中的关键环节,它通过实时采集应用运行时的环境信息,有效识别并预警潜在的安全威胁。监测范围包括但不限于设备越狱检测、模拟器运行识别、域名劫持和模拟地理位置等异常行为,这些通常表明移动设备可能受到恶意软件的影响或被攻击者操控。同时,攻击行为监测功能能够捕捉到框架攻击、动态调试、非法注入和恶意篡改等操作,这些都是攻击者常用的手段,旨在破坏应用安全或窃取敏感数据。此外,敏感行为监测关注应用运行时的敏感操作,如复制粘贴、页面截屏、读取联系人列表和短信列表等,这些行为可能涉及用户隐私的泄露。此平台规范员工移动设备使用行为,降低风险。威胁类型

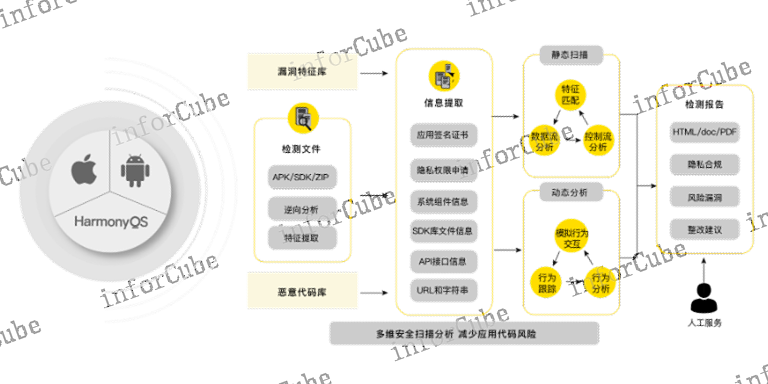

移动应用安全加固是一项至关重要的安全措施,它通过在移动应用发布前对其实施一系列强化技术,确保应用在面对逆向工程、篡改、调试等威胁时具有更强的抵抗力。在这一过程中,管理平台利用虚拟机保护机制、JAVA2C技术以及白盒加密技术等先进手段,对移动应用进行自动化加壳处理,动态加载和实时钩子技术防止了应用的逆向分析和二次打包,而虚拟机保护则有效抵御了动态调试和注入攻击。同时,透明加*密密技术保障了应用中敏感数据的安全,防止数据泄露。所有这些加固措施都以策略形式提供,使得企业用户可以根据自身需求灵活选择和配置,确保了安全加固不会影响用户体验。此外,安全加固产品兼容性强,支持*新操作系统版本和主流设备,保证了在不同环境下应用的安全性和用户的良好体验,是移动应用开发和发布前不可或缺的安全防护环节。移动数字化移动安全管理平台为企业移动业务提供可靠的安全防护体系。

运行环境监测,采集应用运行时环境异常,如设备越狱、模拟器运行、域名劫持和模拟地理位置等;攻击行为监测,采集应用运行时攻击操作,如框架攻击、动态调试、非法注入和恶意篡改等;敏感行为监测,采集应用运行时敏感操作,如复制粘贴、页面截屏、读取联系人列表和读取短信列表等。基于以上威胁行为,再结合用户和设备信息,经过数据处理和关联统计分析,实现移动安全整体态势感知,提供移动安全风险的前瞻性预判。对接公司安全运营中心SOC平台,通过接口和自定义数据格式,报送移动威胁安全监测信息,构建公司网络安全整体态势感知。

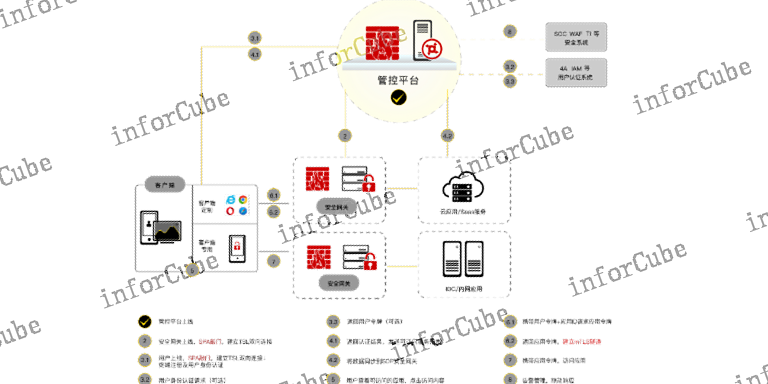

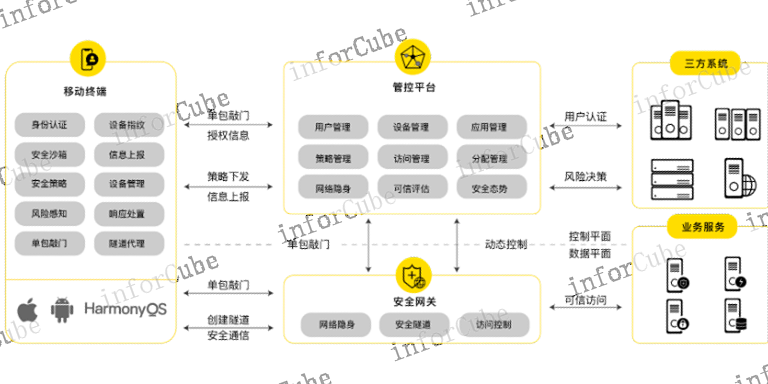

安全可 *访问是移动安全管理的 *心组成部分,上讯信息通过单包敲门技术确保系统和业务应用的隐藏性, *允许经过认证的可信设备和授权用户访问受保护的业务服务,有效减少网络攻击面,从而增强移动业务的访问安全。网络安全传输利用应用级双向认证和安全隧道技术,结合用户、设备、应用、微服务和接口的细粒度授权,确保移动应用与业务服务之间的通信安全。持续信任评估基于ATT&CK威胁框架,对多端设备、用户、应用和网络进行实时风险监测,通过智能化的多维度关联分析和信任评估,动态调整权限并联动响应处置机制。动态访问控制则从用户、设备、应用和网络通信等多个维度出发,持续监测威胁风险,感知移动业务的安全态势,实时评估可信度,实现细粒度的动态访问控制,构建起一体化的安全防护体系。这些综合性的安全措施共同作用,为移动业务提供了 *方位的安全保障,确保企业在移动化转型过程中的安全性和可靠性。数据保护,数据泄漏防护隐私保护。

在5G技术、人工智能和物联网的推动下,我们正见证着一场前所未有的数字化转型浪潮。这场变革不 *让企业运营变得更加开放和智能,也为各行各业带来了前所未有的效率提升。移动办公、移动营销、移动巡检等业务模式已经成为许多企业的日常工作方式,而移动金融、移动医疗、移动警务和移动*务等领域的应用也在不断扩展和深化。InforCube移动安全管理平台(MSP),是一体化、可持续、自适应的移动安全整体防护*密决方案,提供移动设备、移动应用和移动数据的全生命周期保护。及时预警移动设备的安全异常情况。传输数据加密保护

为了应对移动化发展中涉及的移动设备、移动应用、网络通信等安全问题,可以使用MSP移动安全管理平台。威胁类型

移动安全管理平台为企业提供了一种*面的移动安全保护策略,覆盖了移动设备、移动应用和移动数据的整个生命周期。通过这一平台,企业能够实现从事前的安全检测到事中的及时响应,再到事后的审计溯源的全周期防护。在移动应用上线前,平台提供的安全检测功能能够对移动设备的合规性和应用程序的潜在漏洞进行彻底检查,确保任何安全问题都能在早期被发现并得到妥善处理。移动应用投入使用后,平台的持续安全监测功能能够实时监控运行环境,识别并防御威胁攻击和敏感操作,保障移动业务的安全性。一旦发现异常或攻击行为,平台能够立即采取响应措施,阻断威胁的扩散。在事件发生后,平台的审计溯源功能通过详尽的日志记录和行为分析,帮助企业进行操作审计,追踪安全事件的源头,从而加强未来的安全防护措施。通过这样一系列的安全防护措施,移动安全管理平台为企业构建了一个坚实的移动安全防线,确保了移动设备和数据的安全,支持企业在移动化进程中的安全稳定发展。威胁类型