信任评估

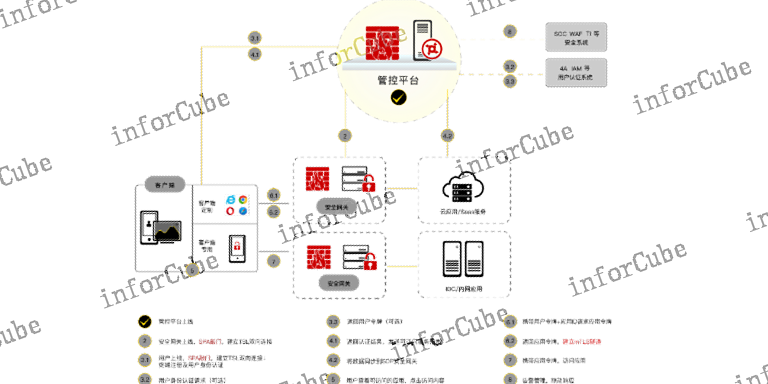

上讯信息MSP移动安全管理平台,采用上讯信息定制的警务终端,通过可信计算、安全桌面、终端管控、应用商店、安全沙箱和威胁监测等功能,实现移动警务的终端设备、警务应用以及敏感数据的全生命周期保护,同时通过与智能门禁系统联动实现终端模式即时自动切换,极大限度的提高使用灵活性。方案遵循零信任安全架构,采用检测与响应的自适应机制,通过警务定制的安全终端和应用安全沙箱技术,构建一体化、智能化、全周期的移动警务整体安全防护体系。

移动应用可信安全防护。信任评估

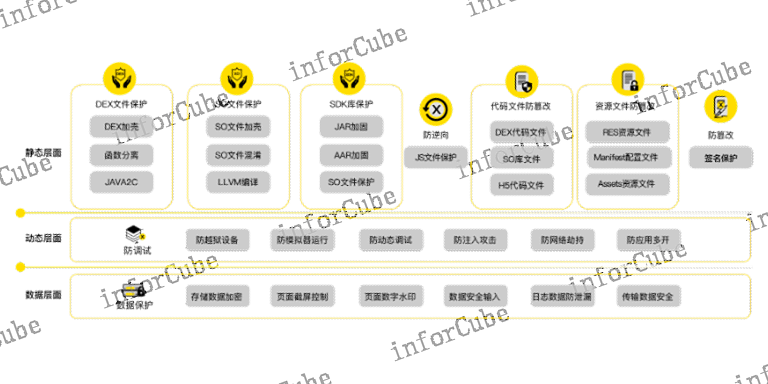

移动应用安全加固是确保移动应用在面对日益复杂的网络威胁时保持安全性的关键措施。通过采用轻量化监测探针和安全沙箱技术,移动应用防调试保护在零信任的环境中构建起一个可信的运行空间,有效抵御设备环境异常、应用威胁、网络劫持和敏感行为等多维度的攻击。这种保护机制能够在移动应用运行时持续监测并及时识别调试注入威胁,通过智能研判告警系统快速响应并阻断攻击,确保应用的安全运行不受影响。同时,移动应用数据保护功能利用加密技术和安全沙箱,为敏感数据提供从存储、使用、输入、输出到销毁的全周期保护,防止数据泄露和未授权访问。所有这些加固功能都以灵活的策略形式提供,允许企业根据实际业务需求进行自定义配置,同时确保对应用性能的影响*小化。此外,这些安全措施兼容*新的操作系统版本和主流设备,保障移动应用在提供安全防护的同时,也能保持良好的用户体验。通过这种综合性的安全加固策略,企业能够有效提升移动应用的安全性,保护用户数据和企业资产,同时支持业务的持续发展和创新。违规行为实时威胁检测,即刻响应,保障业务连续性。

移动安全管理平台为企业提供了*面的敏感数据保护*密决方案,确保数据在整个生命周期中的安全性。该平台通过实施文件存储加密、页面截屏防护、内容复制限制等措施,有效防止了数据在使用过程中的泄露风险。特别是采用国密算法对存储数据进行加密,进一步加强了数据在静态时的保护。在数据传输方面,平台利用网络安全隧道技术,确保数据在传输过程中的加密和完整性,防止中间人攻击和数据 *听。此外,平台还支持远程数据 *除和恢复出厂设置功能,当移动设备丢失或回收时,能够及时擦除所有敏感数据,避免数据泄露。这些综合性的安全措施,从数据存储、使用、分享、传输到销毁的每一个环节,都提供了严格的安全控制,确保了数据的可信性和安全性。通过移动安全管理平台的部署,企业能够更加自信地开展移动业务,无需担心数据泄露带来的风险,从而在保障信息安全的同时,推动业务的持续发展和创新。

在各行各业数字化转型的背景下,国家先后对移动安全提出了相关标准和规范。随着《网络安全法》、《数据安全法》和《个人信息保护法》的陆续颁布,以及在2019年12月1日正式实施的《网络安全等级保护基本要求》既等级保护2.0中,给出了《网络安全等级保护基本要求第3部分:移动互联安全扩展要求》,明确了移动设备管控和移动应用管控的安全功能要求。由此,需要对移动化发展中涉及的移动设备、移动应用、网络通信、业务数据和个人隐私,进行安全管理和安全防护,移动安全管理平台应运而生。

移动安全管理平台及时发现并阻止恶意软件入侵。

移动应用安全加固是一项至关重要的安全措施,它通过在移动应用发布前对其实施一系列强化技术,确保应用在面对逆向工程、篡改、调试等威胁时具有更强的抵抗力。在这一过程中,管理平台利用虚拟机保护机制、JAVA2C技术以及白盒加密技术等先进手段,对移动应用进行自动化加壳处理,动态加载和实时钩子技术防止了应用的逆向分析和二次打包,而虚拟机保护则有效抵御了动态调试和注入攻击。同时,透明加*密密技术保障了应用中敏感数据的安全,防止数据泄露。所有这些加固措施都以策略形式提供,使得企业用户可以根据自身需求灵活选择和配置,确保了安全加固不会影响用户体验。此外,安全加固产品兼容性强,支持*新操作系统版本和主流设备,保证了在不同环境下应用的安全性和用户的良好体验,是移动应用开发和发布前不可或缺的安全防护环节。移动安全管理平台强化移动数据的加密存储。数据泄露防护

终端采用安全平行切面技术,无需改造业务代码或收集个人隐私,通过沙箱隔离和内视感知。信任评估

上讯信息移动安全管理平台是一款经过 *泛测试和验证的安全管理*密决方案,它在千余款不同品牌和设备机型上进行了兼容性和稳定性测试,确保了与Android和iOS等主流移动操作系统版本以及众多厂商的主流机型的兼容性。自产品上线以来,该平台已经在百万台终端设备上得到部署,保护了上百个应用程序,展现了其出色的兼容性和适配性。平台采用分布式架构设计,这种架构提供了 *秀的可扩展性,使得随着业务需求的增长,平台可以通过集群部署模式灵活增加存储容量和计算资源,实现在线扩容,从而提升平台的支撑能力。信任评估

上一篇: 敏感数据处理任务监控

下一篇: ITIL