甘肃多云堡垒机

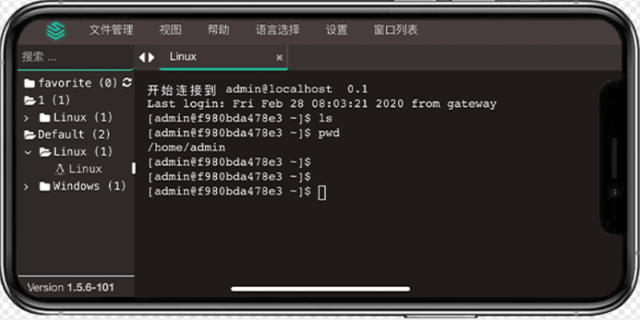

K8s集群中的Pods是运行容器的可部署单元,通过堡垒机结合SSH协议,可以实现对Pods的远程管理和控制。具体步骤如下:1、配置SSH访问:在K8s集群的节点上配置SSH服务,并允许堡垒机通过SSH协议进行访问。同时,确保SSH服务的端口不被防火墙阻挡。2、账号映射:在堡垒机上创建与K8s集群节点对应的用户账号,并配置相应的访问权限。这样,用户就可以通过堡垒机登录到相应的节点,进而管理Pods。3、访问控制:堡垒机可以通过设置访问策略,控制用户对Pods的访问行为。例如,可以限制特定用户只能访问特定命名空间下的Pods,或者限制用户在特定时间段内对Pods进行管理操作。堡垒机作为一款运维安全工具,事前授权功能确保了只有经过授权的用户才能访问敏感资源。甘肃多云堡垒机

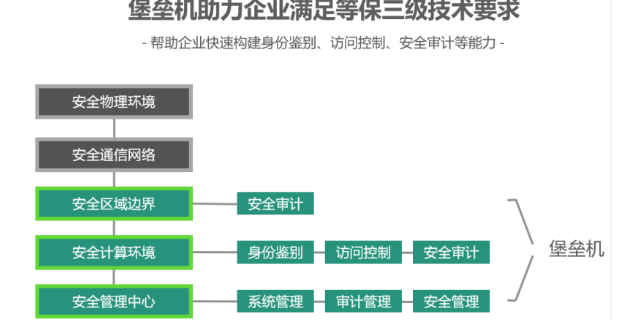

在运维人员执行操作的过程中,堡垒机扮演着“电子眼”的角色,通过实时屏幕录像、命令操作记录等方式,全程跟踪并记录运维活动。这不仅有利于及时发现并阻止异常行为,更能对正常操作过程提供有力证明,确保运维工作透明化、规范化。同时,对于远程运维场景,堡垒机还可以提供端到端的加密传输,确保数据交互过程的安全,切实满足等保对数据完整性、保密性的要求。堡垒机具备强大的日志记录和检索能力,可以详细记录每一次运维操作的时间、用户、目标设备、操作内容等关键信息,并长期保存,形成完整的操作审计日志。当发生安全事故或需要复盘运维流程时,这些详实的日志资料将发挥至关重要的作用,帮助企业和监管部门快速定位问题源头,查明事实真相,落实责任追究,同时也为企业改进运维策略、优化流程提供了宝贵的数据支持。前置堡垒机平均价格堡垒机可以与企业的日志管理系统集成,实现日志的统一收集和分析。

在使用堡垒机进行管控时,首先需要在堡垒机上配置SSH服务,并生成公钥和私钥。然后,在K8s集群中的每个节点上配置SSH服务,并将堡垒机的公钥添加到每个节点的authorized_keys文件中。这样,堡垒机就可以通过SSH连接到K8s集群中的任何节点。一旦建立了SSH连接,堡垒机就可以通过命令行或图形界面的方式对K8s集群中的Pods和各类系统的Web管理后台进行管理和控制。通过命令行,可以使用kubectl命令来管理Pods,例如创建、删除、调度和监控Pods的状态。通过图形界面,可以使用管理工具来可视化地管理和监控K8s集群中的各类系统。

堡垒机对于多设备、多用户的权限管理具有明显优势,基于角色的访问控制机制使得运维团队可以按照实际业务需求灵活分配每个用户的SSH访问权限,实现细粒度的权限划分,避免了权限滥用和误操作的风险。同时,对于拥有大量Linux/Unix服务器和网络设备的企业,堡垒机能够提供统一的入口和一致的操作体验,极大地提高了运维效率。此外,部分高级堡垒机还具备自动化运维、命令模板化等功能,进一步强化了对Linux/Unix/网络设备的SSH管控能力。例如,运维人员可以通过预设的命令模板快速执行标准化运维任务。堡垒机提供账号管理功能,简化用户账号的生命周期管理。

堡垒机的事中监察功能如下:1、操作行为记录:堡垒机能够实时记录运维人员的所有操作行为,包括登录、操作命令、文件传输等。这些记录对于后续审计和追溯至关重要。2、实时监控与告警:通过对操作行为的实时监控,堡垒机能够及时发现异常操作,如频繁登录、非法命令等,并触发告警机制,提醒管理员及时干预。3、会话控制与管理:堡垒机支持对运维会话的实时控制和管理,包括会话断开、会话录制等功能。管理员可以根据需要,随时中断或恢复会话,确保系统安全。在事中监察方面,堡垒机实时监控用户行为,确保操作合规,及时发现并预防潜在风险。青海网络堡垒机

堡垒机提供了丰富的报表功能,帮助管理员快速了解系统访问情况和安全状况。甘肃多云堡垒机

堡垒机(JumpServer或BastionHost)作为运维操作的入口,它通过代理转发机制,实现了对Linux/Unix服务器以及各类网络设备的SSH访问控制。运维人员无需直接登录到目标设备,而是通过堡垒机间接访问,这极大提升了运维操作的安全性。所有针对目标设备的SSH连接请求都必须经过堡垒机的身份验证和授权,只有合法用户在获得相应权限后方可执行远程操作,从而有效防止了非法入侵和越权访问。堡垒机对于SSH会话的全程记录与审计功能是其价值之一。每一次SSH连接过程,包括登录时间、登录用户、执行的命令及其结果等关键信息,都会被堡垒机详尽记录并存储,形成完整的运维操作日志。这些日志信息不仅有助于事后追踪问题根源,还能用于合规性审查,确保企业的运维活动符合信息安全法规要求。甘肃多云堡垒机

上一篇: 安全审计堡垒机要多少钱

下一篇: 山东办公网络设备