评估移动业务安全

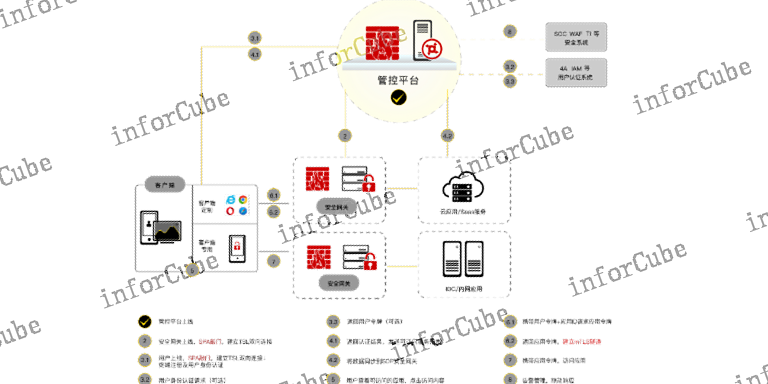

上讯信息MSP移动安全管理平台,采用上讯信息定制的警务终端,通过可信计算、安全桌面、终端管控、应用商店、安全沙箱和威胁监测等功能,实现移动警务的终端设备、警务应用以及敏感数据的全生命周期保护,同时通过与智能门禁系统联动实现终端模式即时自动切换,极大限度的提高使用灵活性。方案遵循零信任安全架构,采用检测与响应的自适应机制,通过警务定制的安全终端和应用安全沙箱技术,构建一体化、智能化、全周期的移动警务整体安全防护体系。

MSP产品不断深入能源、运营商、金融、政法、车联网等众多行业场景。评估移动业务安全

移动安全管理平台的信息推送服务通过结合UDP协议和HTTP(S)协议,确保了信息推送的高效性和安全性。该服务使用UDP协议来维持客户端与服务器之间的保活连接,客户端定期发送轻量级的UDP报文,以保持用户的在线状态。UDP协议的优势在于它的轻量性和低资源消耗,因为它不需要维持长连接,从而使得服务器能够承载更多的用户,提高了系统整体的扩展性和稳定性。对于推送信息本身,平台采用HTTPS协议进行发送和接收,利用TCP协议的可靠性特点,确保每一条推送消息都能准确无误地到达目标客户端。此外,通过使用TLS协议,平台进一步增强了数据传输的安全性,确保消息内容在传输过程中不被 *听或篡改。风险IOA指标移动安全管理平台,提供漏洞扫描、程序加固、威胁监测、设备管控、通信加密和数据保护等能力。

移动应用防逆向保护是保障移动应用安全的重要手段,它通过一系列复杂的技术措施来加固移动应用的代码,防止逆向工程和**密。这些措施包括加壳加密、控制流混淆、虚拟化指令等,它们共同作用于移动应用的DEX文件、SO库文件和JS文件,确保这些关键组件不被轻易*密密和分析。动态加载技术使得代码在运行时才被加载,增加了代码的隐蔽性。JAVA2C技术将Java代码转换为C代码,使得即使代码被反编译,也难以识别原始逻辑。VMP技术通过在代码执行前进行变换,使得逆向分析者难以还原源代码。此外,对SO库文件的深度混淆和对JS代码的虚拟化处理,进一步提高了代码保护的强度。这些技术不 *保护移动应用本身,也适用于JAR或AAR等SDK库文件,防止逆向分析和代码窃取,确保了移动应用和相关库文件的安全性和开发者的知识产权得到有效保护。通过这些综合性的安全措施,移动应用的代码安全性得到了 *著提升,为移动应用的开发和发布提供了坚实的安全基础。

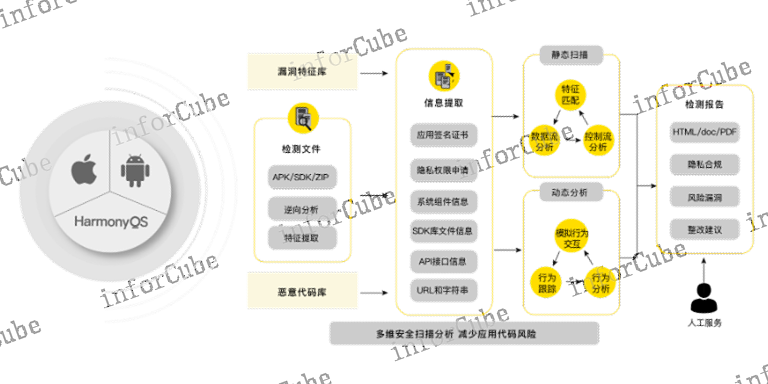

移动威胁态势感知,针对移动业务面临的威胁风险,基于终端、应用、网络和用户,通过自动化嵌入到移动应用程序中的监测探针,实时采集移动应用的异常运行环境、威胁攻击行为、敏感权限行为、数据访问行为等各类业务安全数据,经过关联分析和评估研判,对不同的威胁行为,匹配对应的响应策略,实现威胁行为的自动化处置,阻断其攻击,及时做出响应处置,同时基于威胁行为监测信息,以图形化形式直观展现,构建移动业务安全整体态势,实现移动安全风险的感知及前瞻性预判。移动应用安全加固,采用自动化封装形式及加壳加密和虚拟沙箱技术。

移动应用安全沙箱技术是一种高效的安全防护手段,它通过自动化的应用重打包过程,将安全沙箱功能无缝嵌入到移动应用程序中,而无需研发人员对原有代码进行修改。这一过程首先对移动应用进行逆向处理,然后将安全防护代码自动集成到应用中,接着修改应用程序的运行入口和启动逻辑,确保在应用启动时能够接管控制权。通过这一系列的技术操作,应用程序被重新打包,并在运行时利用DEX动态加载、JAVA动态调用、钩子动态挂载和拦截等技术,确保应用的原有功能不受影响,同时为应用提供透明的安全防护能力。安全沙箱化的应用在运行时相当于处于一个虚拟的环境中,实现了与外界环境的隔离,从而有效地保护了移动应用的数据和运行时安全。这种安全沙箱技术的应用, *著提升了移动应用的安全性,防止了潜在的安全威胁,如恶意软件注入、数据泄露和未授权访问等,为移动应用的安全运行提供了坚实的保障。打造企业专属的应用商店,确保企业内部应用从上架、更新到下架的全周期高可靠。移动医疗

移动威胁态势感知,采用轻量化监测探针及ATT&CK攻击框架。评估移动业务安全

在5G技术、人工智能和物联网的推动下,我们正见证着一场前所未有的数字化转型浪潮。这场变革不 *让企业运营变得更加开放和智能,也为各行各业带来了前所未有的效率提升。移动办公、移动营销、移动巡检等业务模式已经成为许多企业的日常工作方式,而移动金融、移动医疗、移动警务和移动*务等领域的应用也在不断扩展和深化。InforCube移动安全管理平台(MSP),是一体化、可持续、自适应的移动安全整体防护*密决方案,提供移动设备、移动应用和移动数据的全生命周期保护。评估移动业务安全