潮州可靠的安全等级保护技术整改包括哪些

大数据环境下的网络安全等级保护整改需要考虑大数据的高容量、高速度和多样性等特点。首先,大数据的存储和处理需要高度安全的数据保护机制,包括数据加密、访问控制和数据模糊化等措施。其次,大数据分析过程中的隐私保护也是重要的考虑因素,应采用差分隐私等技术手段保护用户隐私。在数据加密方面,应对大数据的存储和传输进行加密,确保数据的安全性。在访问控制方面,应采用细粒度的访问控制策略,确保只有经过授权的用户才能访问敏感数据。在数据模糊化方面,应对敏感数据进行模糊化处理,防止数据泄露。在隐私保护方面,应采用差分隐私等技术手段,确保数据分析过程中的隐私保护。通过充分的安全整改措施,可以提高大数据环境下的信息系统安全性。信息系统的安全等级保护整改需覆盖物理、网络和应用层面。潮州可靠的安全等级保护技术整改包括哪些

安全计算环境包括主机安全、应用安全和数据安全,是网络安全等级保护技术整改的关键内容。主机安全主要涉及操作系统和硬件设备的安全防护,如安装新版的安全补丁、配置防病毒软件和防护措施。应用安全则是确保应用软件的安全性,主要包括安全编码、漏洞扫描和应用防火墙等措施。数据安全则涉及数据的存储、传输和处理安全,主要包括数据加密、备份和访问控制措施。在整改过程中,应根据系统的安全需求,制定详细的整改策略,确保安全计算环境的整体安全性。珠海可靠的安全等级保护技术整改报价方案定期安全培训是技术整改中的重要内容。

区块链技术在网络安全等级保护中的作用主要体现在数据的不可篡改性和透明性方面。区块链通过分布式账本和共识机制,确保数据的真实性和完整性,防止数据被篡改。在网络安全等级保护整改中,区块链可以用于日志管理、身份认证和数据保护等领域。在日志管理方面,通过区块链技术,可以确保日志数据的不可篡改性,防止日志被篡改或删除。在身份认证方面,通过区块链的分布式身份认证机制,可以确保用户身份的真实性和独特性。在数据保护方面,通过区块链的加密技术,可以确保数据的安全性和隐私性。此外,区块链还可以用于供应链安全管理,通过追踪供应链中的每一个环节,确保供应链的透明性和安全性。在应用区块链技术时,应注意区块链的性能和可扩展性问题,确保系统的高效运行。

工业控制系统(ICS)中的网络安全等级保护整改具有特殊的挑战和需求。工业控制系统通常具有实时性、高可靠性和高安全性等要求,同时,工业控制系统的安全事件可能对生产和安全造成严重影响。为此,工业控制系统中的网络安全等级保护整改应包括网络隔离、设备认证、入侵检测和安全监控等方面的措施。在网络隔离方面,应采用网络分段和物理隔离等技术手段,将工业控制系统与其他网络隔离开来。在设备认证方面,应采取严格的设备认证机制,确保只有合法设备才能接入工业控制网络。在入侵检测方面,应部署专门的入侵检测系统,及时发现和处理安全事件。在安全监控方面,应建立充分的安全监控和审计机制,确保对工业控制系统的实时监控和安全管理。通过完备的安全整改措施,可以提高工业控制系统的整体安全性。技术整改中应实施严格的访问控制和权限管理。

物联网(IoT)环境下的网络安全等级保护整改具有独特的挑战和需求。物联网设备的多样性和分布性增加了安全管理的复杂性,同时,物联网设备通常具有资源有限和安全机制薄弱的特点。为此,物联网环境下的网络安全等级保护整改应包括设备认证、数据加密、网络隔离和安全监控等方面的措施。在设备认证方面,应采取严格的设备认证机制,确保只有合法设备才能接入物联网网络。在数据加密方面,应对物联网设备之间的数据传输进行加密,确保数据的安全性。在网络隔离方面,应采用网络分段和虚拟网络等技术手段,将物联网设备与其他网络隔离开来。在安全监控方面,应建立充分的安全监控和审计机制,及时发现和处理安全事件。通过完备的安全整改措施,可以提高物联网环境下的信息系统安全性。安全策略的制定和实施是技术整改的重要内容。江门本地安全等级保护技术整改包括哪些

定期进行渗透测试评估系统的防护能力。潮州可靠的安全等级保护技术整改包括哪些

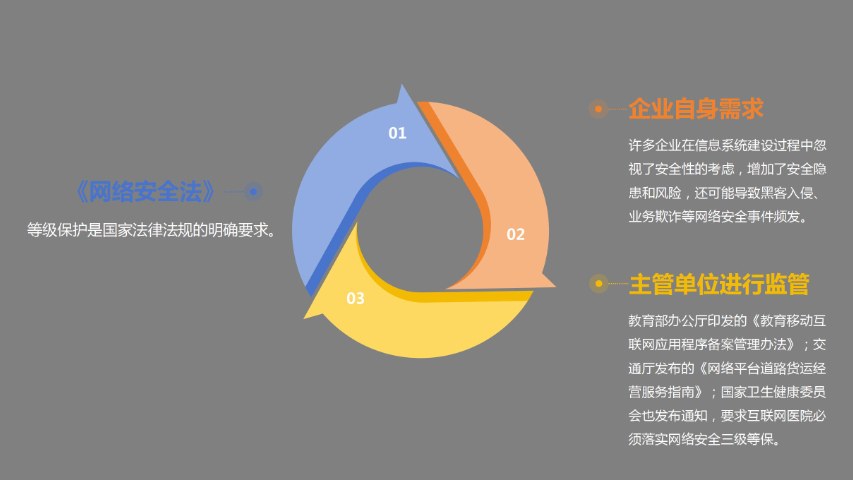

网络安全等级保护技术整改是指根据国家相关法规和标准,对网络安全防护体系进行系统的技术性改进,以提升信息系统的整体安全性。这一过程不仅涉及对现有安全防护措施的评估和优化,还包括引入新的技术手段以应对不断演变的网络威胁。其重要性体现在保障国家的安全、维护企业和组织的关键利益、防止数据泄露和业务中断等方面。随着网络环境日益复杂,网络安全等级保护技术整改成为确保信息安全的关键措施,是每个企业和组织必须重视和落实的重要任务。潮州可靠的安全等级保护技术整改包括哪些

上一篇: 惠州本地IT技术服务外包哪家好

下一篇: 云南可靠的安全等级保护技术整改咨询热线