系统自身网络隐藏

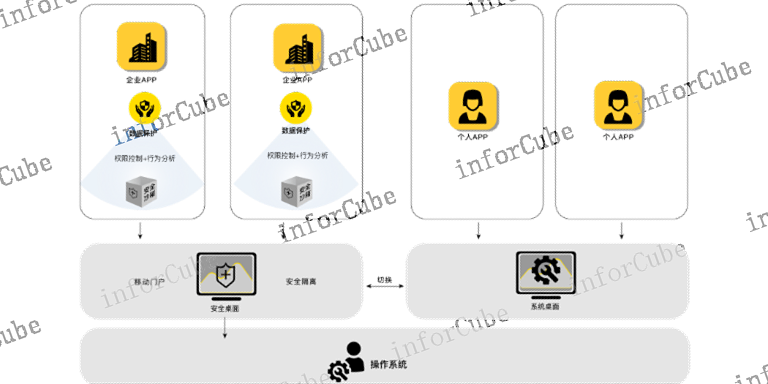

移动应用安全加固,采用新一代虚拟机安全加固技术,简称VMP加固,通过自定义指令集,构建一套解释和运行程序指令的虚拟环境。在应用加固时,将需要保护的dex程序代码指令抽离并转化成native方法,同时将抽离的smali指令变换为native汇编指令,再将汇编指令字节码转换成自定义指令字节码;当加固应用运行时,在内存中动态构建虚拟机运行环境,并将自定义指令字节码放入其中动态解释执行。由于自定义指令集字节码只能运行在自定义虚拟机环境,如果要解析加固应用,就要解析整套自定义指令集和虚拟机环境,提高了逆向分析和动态调试的难度,提升了移动应用加固强度,更好的保护了移动应用程序安全。在零信任环境下构建安全工作空间,作为移动门户,基于应用安全沙箱,实现移动业务应用的安全隔离防护。系统自身网络隐藏

运行环境监测,采集应用运行时环境异常,如设备越狱、模拟器运行、域名劫持和模拟地理位置等;攻击行为监测,采集应用运行时攻击操作,如框架攻击、动态调试、非法注入和恶意篡改等;敏感行为监测,采集应用运行时敏感操作,如复制粘贴、页面截屏、读取联系人列表和读取短信列表等。基于以上威胁行为,再结合用户和设备信息,经过数据处理和关联统计分析,实现移动安全整体态势感知,提供移动安全风险的前瞻性预判。对接公司安全运营中心SOC平台,通过接口和自定义数据格式,报送移动威胁安全监测信息,构建公司网络安全整体态势感知。设备威胁报表针对移动应用APP,实现用户统一认证和单点登录。

通过上讯信息MSP移动安全管理平台,对公司移动业务的各环节进行安全保障,确保移动终端可管、业务应用可控、业务数据可保,防止恶意渗透、防止恶意篡改、防止系统被破坏、防止数据丢失,保障公司移动业务应用安全稳定运行,提升公司移动作业应用的防护能力和防护水平。方案达到六统一目标。统一终端采购:依据统一的功能标准、安全标准,结合各专业特殊的功能性需求,对移动作业终端功能和安全性提出统一技术要求,指导各单位开展统一采购。统一终端管控:对不同业务接入的不同品牌及类型的移动终端,统一安全管控。统一应用发布:对不同业务开发的移动应用,统一上线发布和更新升级。统一安全检测:对移动作业终端统一入网检测,对移动作业应用统一安全检测。统一安全加固:对不同业务开发的移动应用,统一安全加固。统一安全监测:对移动作业终端及移动作业应用,统一安全监测。

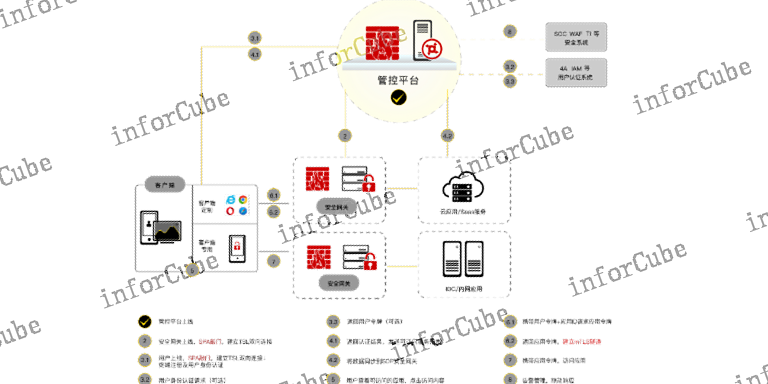

移动终端的端侧,通过多因素的身份认证、系统级别的设备管控、应用粒度的安全沙箱、网络层面的单包敲门和代理隧道技术,实现用户身份可信认证、移动应用安全保护、网络通信安全保护、敏感数据泄露防护、隐私信息合规使用、移动设备安全管控和风险威胁监测防御,保障端侧的用户、应用、网络、数据及设备的安全可信。安全网关的管侧,通过网络分析引擎、微隔离防火墙、双向证书认证、隧道加密通信和动态访问控制技术,实现网络及业务的隐身、传输数据的加密保护和基于风险的动态访问控制,有效收敛网络攻击暴露面,保障业务应用网络访问的安全可信和数据传输的安全可靠。管控平台的云侧,作为移动业务涉及诸要素的统一管理平台和控制中心,遵循三权分立的授权原则,通过微服务形式、应用安全检测、应用安全加固和大数据分析技术,提供用户管理、设备管理、应用管理、策略管理、访问管理、分配管理、日志管理和系统配置等功能以及移动威胁态势的图形化大屏展示,支持与三方系统的灵活集成对接,保障管理操作的便捷性和高效性。移动警务安全解决方案可保障移动警务信息的安全可控和警务工作的高效开展。

分配推送管理,为平台不同的管理对象提供灵活的分配推送功能,并支持分配历史和推送状态的查询,管理对象包括策略、应用、文档和通知,分配对象包括部门、用户和设备。采用部门、用户和设备三级分配模型,优先级依次从低到高,优先级从部门到设备优先级。比如策略分配,设备会优先查找和使用为该设备分配的策略,如果没有为该设备分配策略,则将查找和使用为该设备所属用户分配的策略,如果没有为该设备所属用户分配策略,则将查找和使用为该设备所属用户所在部门分配的策略,依次从下向上逐级查找,直至找到企业组织结构的根部门节点。通过灵活的分配模型,可以实现不同的应用效果,如将不同版本的移动应用分配给不同部门,即可实现移动应用的灰度发布。在零信任环境中,安全沙箱的能力可以为应用构建可信运行环境和安全工作空间。上线发布流程

打造企业专属的应用商店,确保企业内部应用从上架、更新到下架的全周期高可靠。系统自身网络隐藏

安全可信的访问:采用单包敲门技术,实现系统自身网络和业务应用隐藏,允许可信设备及应用的授权用户看到并访问被保护的业务服务,收敛网络暴露攻击面,提升移动业务访问防护强度。网络安全传输:针对移动应用APP访问业务服务,采用应用级双向认证安全隧道技术,以及基于用户、设备、应用、微应用、服务和接口的细粒度授权,保障移动业务通信安全。 持续信任评估:基于ATT&CK威胁框架,针对多端设备、用户、应用和网络,实时监测风险IOC和IOA指标,持续进行多维度、智能化关联分析和信任评估,并动态调整权限以及联动响应处置。动态访问控制:从终端用户、终端设备、移动应用和网络通信维度,进行持续性威胁风险监测,感知移动业务整体安全态势,实时评估可信程度,实现一体化细粒度的动态访问控制体系。系统自身网络隐藏