堡垒机种类

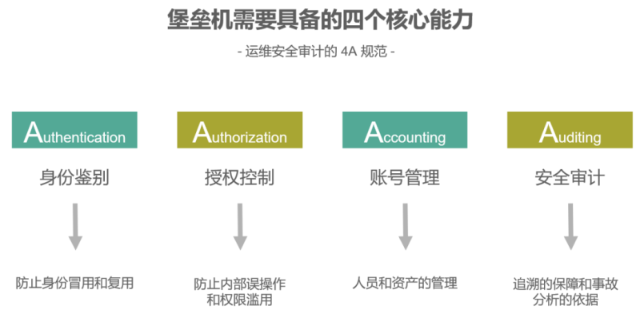

堡垒机作为一种满足等保合规要求的运维神器,具备了多项关键特性。首先,堡垒机通过严格的身份认证和权限管理,确保只有经过授权的人员才能访问关键系统和敏感数据,有效防止了信息泄露和滥用的风险。其次,堡垒机提供了事中监察功能,实时监控用户的操作行为,确保用户的行为符合规范和合规要求。此外,堡垒机具备强大的事后审计功能,可以对用户的操作行为进行记录和审计。管理员可以通过堡垒机的审计功能,查看用户的操作日志、命令记录和文件传输记录等,及时发现异常行为和安全风险。同时,堡垒机还可以生成详细的审计报告,为企业的合规要求提供有力的证据和支持。堡垒机支持多种操作系统和数据库类型,具有良好的兼容性和可扩展性。堡垒机种类

在使用堡垒机进行管控时,首先需要在堡垒机上配置SSH服务,并生成公钥和私钥。然后,在K8s集群中的每个节点上配置SSH服务,并将堡垒机的公钥添加到每个节点的authorized_keys文件中。这样,堡垒机就可以通过SSH连接到K8s集群中的任何节点。一旦建立了SSH连接,堡垒机就可以通过命令行或图形界面的方式对K8s集群中的Pods和各类系统的Web管理后台进行管理和控制。通过命令行,可以使用kubectl命令来管理Pods,例如创建、删除、调度和监控Pods的状态。通过图形界面,可以使用管理工具来可视化地管理和监控K8s集群中的各类系统。吉林云服务器堡垒机堡垒机支持多种操作系统和网络设备,兼容性强,能够满足不同企业的IT管理需求。

Windows数据库,如MicrosoftSQLServer,是企业中常见的数据库系统之一。堡垒机可以通过SSH协议,结合Windows远程管理协议(如RDP),实现对Windows数据库的管控。用户可以通过SSH客户端连接到堡垒机,然后通过堡垒机建立RDP连接,实现对Windows数据库的远程访问和操作。堡垒机还可以对用户的操作行为进行审计和记录,确保数据库的安全性和完整性。MySQL、Oracle和PostgreSQL等数据库系统在企业中同样具有广泛的应用。堡垒机可以通过SSH协议,结合这些数据库系统的命令行接口(CLI),实现对这些数据库的管控。用户可以通过SSH客户端连接到堡垒机,然后通过堡垒机执行SQL语句或命令行操作,实现对数据库的查询、更新、备份等操作。堡垒机还可以对用户的操作行为进行审计和记录,帮助企业及时发现和解决潜在的安全风险。

堡垒机通过严格的身份认证和权限管理,实现了对用户的事前授权。在使用堡垒机之前,用户需要进行身份验证,确保只有经过授权的人员才能访问关键系统和敏感数据。堡垒机可以根据用户的角色和职责,设置不同的权限级别,确保用户只能访问其所需的资源,避免了信息泄露和滥用的风险。堡垒机在用户访问关键系统和敏感数据时,提供了事中监察功能。通过堡垒机,管理员可以实时监控用户的操作行为,包括登录、命令执行、文件传输等,确保用户的行为符合规范和合规要求。同时,堡垒机还可以记录用户的操作日志,以便事后审计和追溯,为企业的安全管理提供有力支持。PostgreSQL数据库能在堡垒机的支持下实现远程访问和管理,提高工作效率。

堡垒机是一种网络安全设备,用于加强对企业内部网络的访问控制和安全管理,它作为一个中心节点,能够对所有的访问进行监控和管控,从而提高网络的安全性和可管理性。在企业内部,Windows、MySQL、Oracle、SQLServer、PostgreSQL等数据库是非常重要的数据存储和处理工具,因此,将堡垒机作为中心,对这些数据库进行管控,可以进一步加强企业的数据安全和管理效率。堡垒机可以通过访问控制策略,限制用户对数据库的访问权限。通过堡垒机,企业可以设定不同的用户角色和权限,对不同的数据库进行细粒度的管控。堡垒机的事前授权、事中监察和事后审计功能相结合,为企业构建了一个多层次的安全防护体系。吉林云服务器堡垒机

堡垒机支持多云环境,可以同时管理和控制不同云平台上的服务器。堡垒机种类

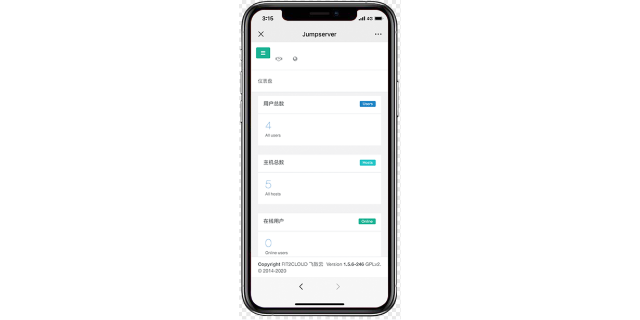

堡垒机是一种集身份认证、权限控制、操作审计于一体的安全设备,它部署在网络的关键区域,对运维人员的操作行为进行严格管控,确保网络环境的安全可控。堡垒机通过对运维操作的记录和分析,能够及时发现潜在的安全风险,为企业的网络安全提供有力保障。开源是堡垒机的一大优势,开源意味着堡垒机的源代码是公开的,用户可以自由获取、使用和修改。这为企业提供了更多的选择和灵活性,可以根据自身的需求进行定制开发,满足特定的安全需求。同时,开源也促进了堡垒机技术的不断创新和发展,使得堡垒机的功能不断完善,性能不断提升。堡垒机种类

上一篇: 成都服务器上网行为管理

下一篇: 山东安全审计堡垒机