什么是上讯数据网关售价

智能数据目录智能数据目录通过元数据扫描建立企业全局数据资产目录,实现组织内部数据孤岛的逻辑连通,并通过AI算法实现智能数据分类分级和智能数据关系图谱,为自助数据搜索和虚拟数据访问建立基础。

数据分类分级数据分类分级基于AI深度学习算法进行高精度数据分类分级模型的训练和使用,通过语义级特征向量的提取和计算,能够比传统的正则表达式、字典库等技术提高数倍的准确率,并且内置了汽车、银行、证券、基金等行业的数据分类分级模板。

上讯数据网关产品支持外部应用工具通过自研访问驱动的连接。什么是上讯数据网关售价

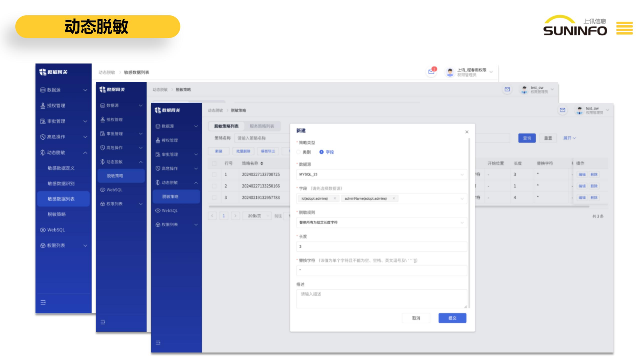

为进一步加强数据安全性,数据网关DG提供以下功能,及时发现数据资产中的敏感数据类型,建立更为***高效的数据安全管理体系。自定义敏感数据类别和级别:数据网关DG支持自定义敏感数据级别和类别,以满足特定业务和合规需求。此外,系统内置了对常见数据类型的敏感数据类别和级别,并支持灵活地编辑和修改。任务调度与高效并发执行:数据网关DG能够支持智能任务调度,确保任务高效执行,减少对系统资源的依赖,提升整体性能。可配置化的任务参数:为了适应不同的需求,数据网关DG支持自定义敏感数据识别任务的并发数、采样次数、采样范围等参数的配置,以更好地适应不同的业务场景。品牌上讯数据网关答疑解惑上讯数据网关DG关联脱敏策略,对查询出的数据展示动态脱敏效果,防止了企业内部敏感数据的外泄风险.

数据网关DG:权限管理员:负责数据权限的管理者,权限管理员拥有广泛的权限配置管理权力。包括对数据源、授权管理、审批管理、高危操作、动态脱敏等进行配置管理。此外,权限管理员还有提权申请、下载申请的权限,以及对WebSQL和权限总览的查看权限。数据访问员:作为平台中数据的使用者,数据访问员具有WebSQL、下载申请、提权申请的权限。同时,他们可以查看权限总览和授权列表,使数据的访问更加便捷和灵活。审计员:拥有对管理日志、权限日志、访问日志的查看权限。审计员的职责在于监控和审计系统的运行状况,确保数据的安全性和合规性。

兼容性:数据源管理具备高度的兼容性,能够适配多样化的数据库平台,包括主流数据库、国产数据库、以及大数据平台下的大数据库。这确保了在不同平台上的适用性。 连通性测试:为确保数据源的可用性,数据源支持对数据源连通性的测试功能,及时发现数据库连接问题,提高数据管理的稳定性。 实时数据更新:数据网关 DG 能够实时更新数据源中的数据,以确保系统获取到更新的业务信息,保障数据的准确性和实效性。 批量导入数据源:提供模板化、批量导入数据源的功能, 以简化大规模数据源的配置流程,提高操作效率。 快速发现数据源:数据源管理需具备快速发现数据源的能力,可以根据局域网 IP 段和 指定数据源端口迅速发现数据源,提高系统自动发现的效率。 域名通信管理:针对域名通信的数据源,支持在 hosts 配置中添加域名和 IP 映射关系, 代替后台操作,以提供更为便捷的数据源管理方式,符合日常操作习惯。上讯数据网关 DG 能够高效地过滤和管理网络流量,确保数据传输的稳定与安全。

在当今数字化的时代,虚拟数据访问正逐渐成为信息技术领域的一个关键概念。虚拟数据访问,简单来说,就是在不直接接触实际物理存储位置的情况下,获取和操作所需的数据。它就像是一个神奇的通道,让用户能够穿越复杂的数据存储架构,迅速而准确地找到他们需要的信息。想象一下,您无需知道数据具体存放在哪个服务器、哪个硬盘或者哪个云端,只需发出请求,就能轻松获取。例如,在一个大型企业中,员工可能需要访问来自不同部门、不同系统的数据。虚拟数据访问技术使得这一过程变得简单高效,不再受限于数据的物理位置和存储方式。上讯数据网关能面向企业数据库访问实现事前细粒度授权、事中高危操作管控和动态脱敏、事后录像和日志审计。方便上讯数据网关服务热线

借助上讯数据网关 DG,企业可以实现对不同类型数据的管控,提升数据管理效率。什么是上讯数据网关售价

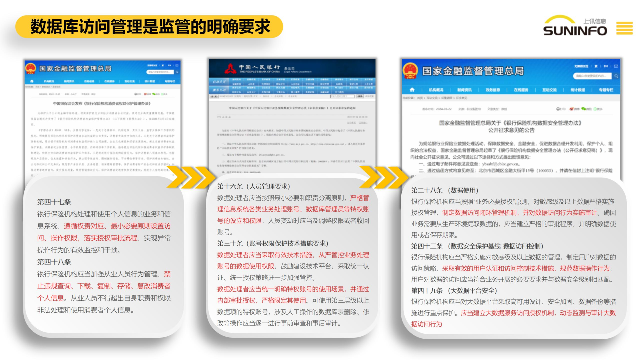

数据库数量多,缺少集中的管理入口:随着企业规模的扩大和业务的增长,数据库数量呈现爆炸式增长,但往往缺乏一个集中的管理入口,导致数据库分散管理、信息孤岛现象严重。不同数据库可能使用不同的管理工具或系统, 给数据库管理人员带来了繁琐的管理任务和操作成本。因此, 企业急需一个集中的数据库管理平台,实现对所有数据库的统一管理和监控。上海上讯信息技术股份有限公司自主研发的数据网关DG通过对数据库操作人员的细颗粒度权限管控、敏感数据动态脱敏、SQL审核、高危操作管控等,实现运维过程中的事前预防、事中管控和事后审计,为数据库管理者提供简单高效的数据管控解决方案,满足内部数据安全保护需求和外部监管要求.什么是上讯数据网关售价